Настройка сети VMware ESXi

Те администраторы, которые в первый раз настраивают сеть в VMware ESXi, могут столкнуться с некоторыми трудностями. Происходит это из-за того, что помимо сети физической, которая начинается от сетевых карт сервера (хоста ESXi) и уходит куда-то в физические свитчи, маршрутизаторы, интернет, есть сеть виртуальная.

Если ничего не настраивать, и установить ESXi на сервер, создать виртуальную машину, то ее сетевой интерфейс будет по умолчанию подключен к первой физической сетевой карте хоста. И все будет работать. Пока не придет пора настраивать подключение к iSCSI системе хранения данных или задействовать технологии высокой доступности: High Availability, Fault tolerance, vMotion.

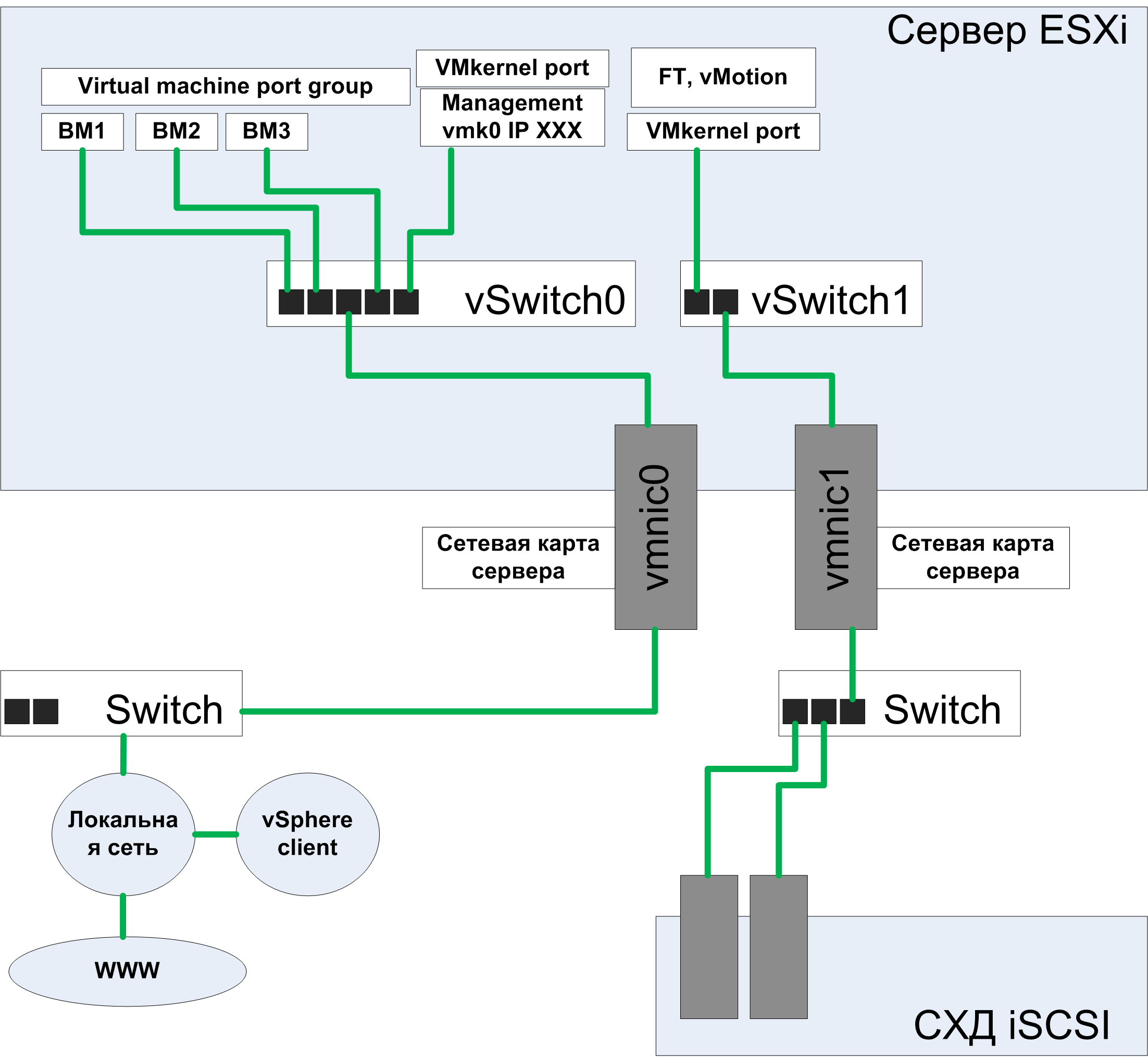

На схеме показан физический Сервер ESXi с двумя сетевыми интерфейсами vmnic0 и vmnic1.

Виртуальный свитч vSwich

Для простоты понимания, виртуальный свитч стоит представлять как физический, со всеми его свойствами и возможностями настройки. vSwitch0 создается по умолчанию в единственном числе, а в процессе настройки администратор может создавать дополнительные виртуальные свитчи, строить внутреннюю сеть хоста ESXi по своему усмотрению. С помощью виртуальных свитчей на ESXi сервере можно смоделировать любую сетевую схему, которую бы вы смогли сделать в реальной инфраструктуре.

Порт управления vmk0

После первоначальной установки гипервизора ESXi, мы видим на экране, что для управления нужно подключиться к IP адресу XXX. Этот IP адрес автоматически (если в сети работает DHCP) присвоен порту vmk0, который подключен к виртуальному свитчу vSwitch0, к нему же подключена физическая сетевая карта vmnic0.

Теперь администратор для управления хостом ESXi запускает vSphere Client у себя на рабочей станции, вводит IP XXX и по цепочке Локальная сеть -> Switch -> vmnic0 -> vSwitch0 -> vmk0 подключается к интерфейсу управления.

Группа портов для виртуальных машин

Virtual machine port group создается автоматически при установке гипервизора ESXi на сервер. Сюда присоединяются сетевые интерфейс(ы) виртуальных машин.

Цепочка такая:

- Сетевая карта виртуальной машины должна принадлежать какой-нибудь порт группе.

- Порт группа должна быть присоединена к какому-нибудь виртуальному свитчу

- Виртуальный свитч может быть присоединен к физическим(ой) сетевым картам или может не иметь выхода в общую сеть

При желании, администратор может создавать дополнительные группы портов для виртуальных машин и присоединять их к любым vSwitch.

Сетевые карты одной ВМ могут быть в разных группах портов, таким образом, можно настраивать полноценные маршрутизаторы или DMZ.

Подключение СХД

Имеет смысл разделять сеть виртуальных машин и сеть передачи данных СХД<->хост ESXi. На схеме для этого используется дополнительный VMkernel порт и vSwitch1, подключенные к vmnic1. При такой архитектуре два потока данных не пересекутся и не будут мешать друг другу. Также повышается безопасность, злоумышленник, имея доступ к локальной сети компании, ни при каких обстоятельствах не сможет попасть в сеть передачи и хранения данных. Под системами хранения данных здесь понимаются iSCSI и NFS хранилища. FC СХД изначально имеет свою сеть передачи данных, оптическую.

Трафик vMotion, FT, management

Отдельную сеть точно также как и для СХД полезно выделять еще для 3-х типов трафика.

- vMotion трафик создается при миграции ВМ с хоста на хост

- Fault Tolerance трафик создается при синхронизации двух виртуальных машин, оригинала и дубликата

- Management трафик, это тот, который на схеме на vmk0, его, обычно, оставляют в общей сети.